古巴勒索病毒集团对美国造成重大影响

关键要点

- 古巴勒索病毒集团在过去一年内,美国受害者数量翻倍,超过65个实体受到感染。

- 该集团通过勒索支付盗取了超过6,000万美元的赎金。

- 他们使用的攻击手法包括利用已知漏洞、网络钓鱼和远程桌面工具。

- 尽管名为“古巴”,但该集团与古巴国家或政府没有任何关联。

古巴勒索病毒集团对美国的网络安全造成了严重威胁,根据联邦调查局(FBI)和网络安全基础设施安全局发布的一项联合警告显示,该集团在过去一年中感染了至少65个美国实体,并盗取了超过6,000万美元的赎金。这一数字相比于2021年12月时的49个受害者和4300万美元的赎金有了显著增加。该集团的目标主要集中在金融服务、政府、医疗保健、制造业和信息技术等关键基础设施领域。

在这一期间,该勒索病毒集团还在美国之外影响了至少36个实体。

勒索病毒集团使用新战术技术发起攻击

该集团主要通过“利用现有资源”来执行攻击,依靠已知的漏洞、网络钓鱼活动、商业远程桌面工具和窃取的凭证获取受害者系统的访问权限并部署恶意软件。

然而,根据Palo Alto Networks的研究显示,自2022年5月以来,古巴勒索病毒集团开始采用多种新战术、技术和流程。根据Palo AltoNetworks Unit 42的安全研究团队的报告,这些变化包括使用ROMCOMRAT恶意软件家族、ZeroLogon漏洞、本地特权提升漏洞和专门针对安全产品的内核驱动。

“今年,古巴勒索病毒参与者已经扩展了其战术,第三方和开源报告显示古巴勒索病毒参与者、RomCom远程访问木马参与者和工业间谍勒索病毒参与者之间可能存在联系,”警告中提到。

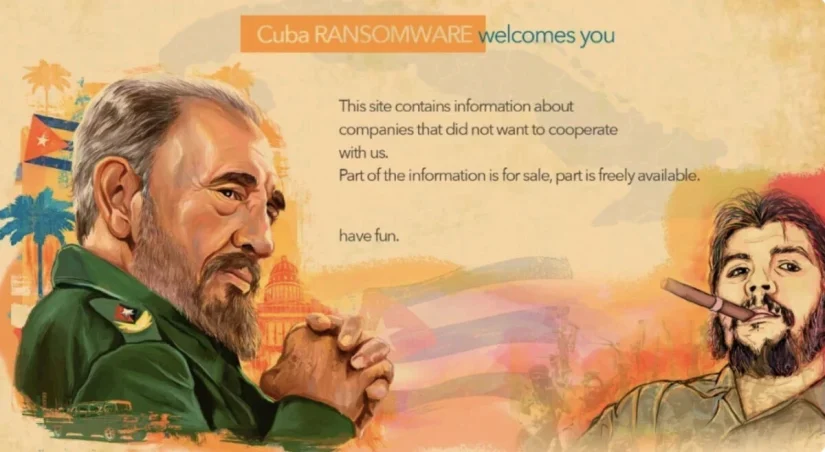

尽管该集团被称为“古巴勒索病毒”,但并没有证据表明它与古巴或古巴政府有任何关联。该文件包含了与该集团相关的最新泄露指示,以及一份用不流畅英语发送给受害者的赎金信样本。

“您好!不幸的是,我们必须告知您,您的公司已经受到攻击。您的所有文件都已被加密,您无法在没有我们私钥的情况下恢复它们,”一份样本信中写道。“在没有我们的帮助下尝试恢复可能会导致数据的完全丢失。此外,我们已经研究了您的整个企业网络,并将所有敏感数据下载到我们的服务器。如果在接下来的3天内没有与我们联系,我们将会在我们的新闻网站上公开这些信息。”

虽然一些团体在针对关键基础设施公司发生高调袭击后,受到显著干扰(例如,DarkSide在ColonialPipeline事件后被迫“隐匿并重新品牌”),但对这些领域的攻击已成为现代勒索病毒运作的常态,因为许多受害者负责向公众提供必要或持续的服务,更容易支付赎金。

针对政府的勒索病毒事件,特别是美国的州和地方政府,也逐渐成为一个可靠的收益来源。Emsisoft的分析师BrettCallow评估,2022年已有至少99个美国地方政府受到勒索病毒影响。

尽管犯罪团伙传统上避开攻击国家政府,但这种情况可能正在改变。Recorded Future的研究员AllanLiska追踪到至少48起针对国家政府的独特公开攻击,并称其为“一大日益严重的问题,部分原因是勒索病毒团体对后果的恐惧降低。”

本周,财政部监察长的一份报告显示,美国国税局在5月成功抵御了一次未遂的勒索病毒攻击,在将一台“网站流量模式与勒索病毒一致”的计算机从网络中移除之前便发现了该计算机的异常活动。